Neste artigo

ToggleFala pessoal!

Neste artigo eu gostaria de compartilhar com vocês um recurso disponível desde o SQL Server 2005, que permite a execução de códigos T-SQL em nome de outro usuário. Estou falando do comando EXECUTE AS.

Com essa grande procura por segurança que as empresas estão buscando, impulsionados por demandas de adequação ao GDPR, muitas vezes, as organizações estão aproveitando essa oportunidade para rever toda a parte de segurança, auditoria e monitoramentos e isso foi um dos motivos que me motivou a escrever esse artigo.

Caso você queira se aprofundar em mais artigos sobre segurança, não deixe de clicar neste link aqui para visitar meus outros artigos sobre esse assunto.

Se você está passando por algum problema de segurança ou deseja uma consultoria especializada para analisar, testar e aplicar as melhores práticas de segurança na sua empresa, não hesite em entrar em contato comigo neste link aqui.

Introdução

Por padrão, todas as operações durante uma sessão estão sujeitas a verificações de permissão para aquele usuário. Quando uma instrução EXECUTE AS é executada, o contexto de execução da sessão é alternado para o logon ou o nome de usuário específico. Depois da alternância de contexto, as permissões são verificadas no logon e nos tokens de segurança do usuário para a conta, em vez da pessoa que chama a instrução EXECUTE AS.

Vou demonstrar como isso funciona a partir da criação de um usuário chamado “teste”, com permissão de db_datareader no database AdventureWorks, mas com leitura negada na tabela Person.Person:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 |

USE [master] GO CREATE LOGIN [teste] WITH PASSWORD=N'aaa', DEFAULT_DATABASE=[master], CHECK_EXPIRATION=OFF, CHECK_POLICY=OFF GO USE [AdventureWorks] GO CREATE USER [teste] FOR LOGIN [teste] GO ALTER ROLE [db_datareader] ADD MEMBER [teste] GO DENY SELECT ON Person.Person TO [teste] GO |

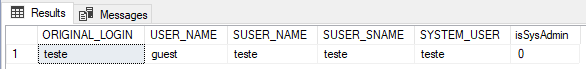

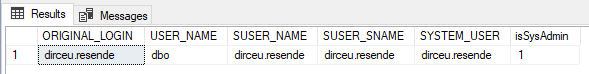

Após executar o script acima, vou verificar qual o usuário que está atualmente no contexto da minha sessão:

|

1 2 3 4 5 6 7 |

SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] |

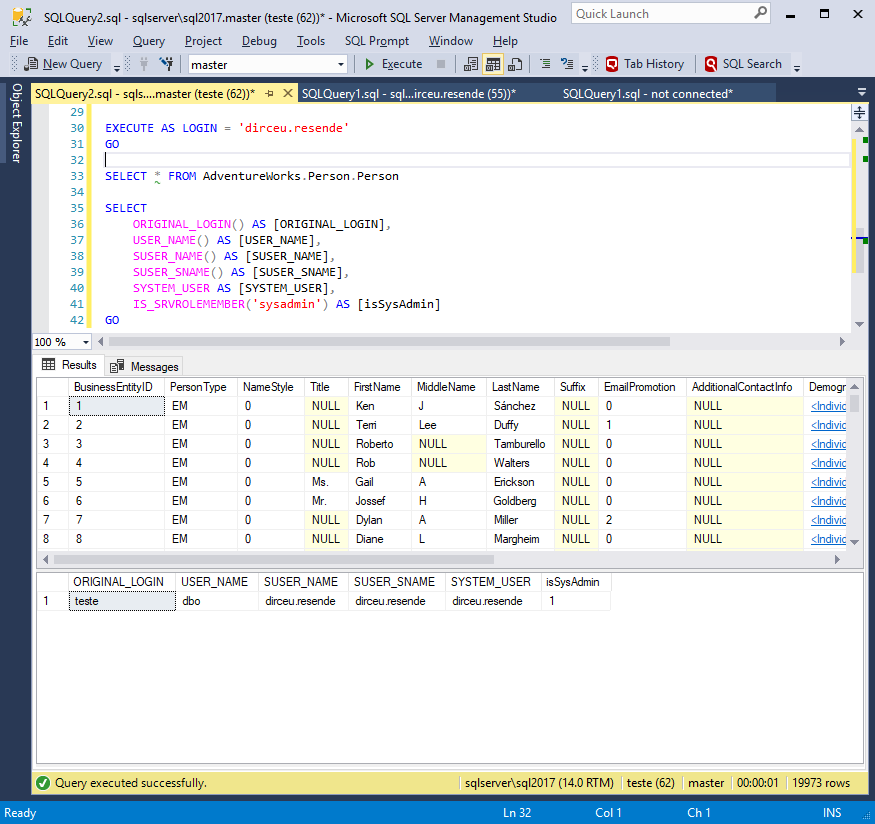

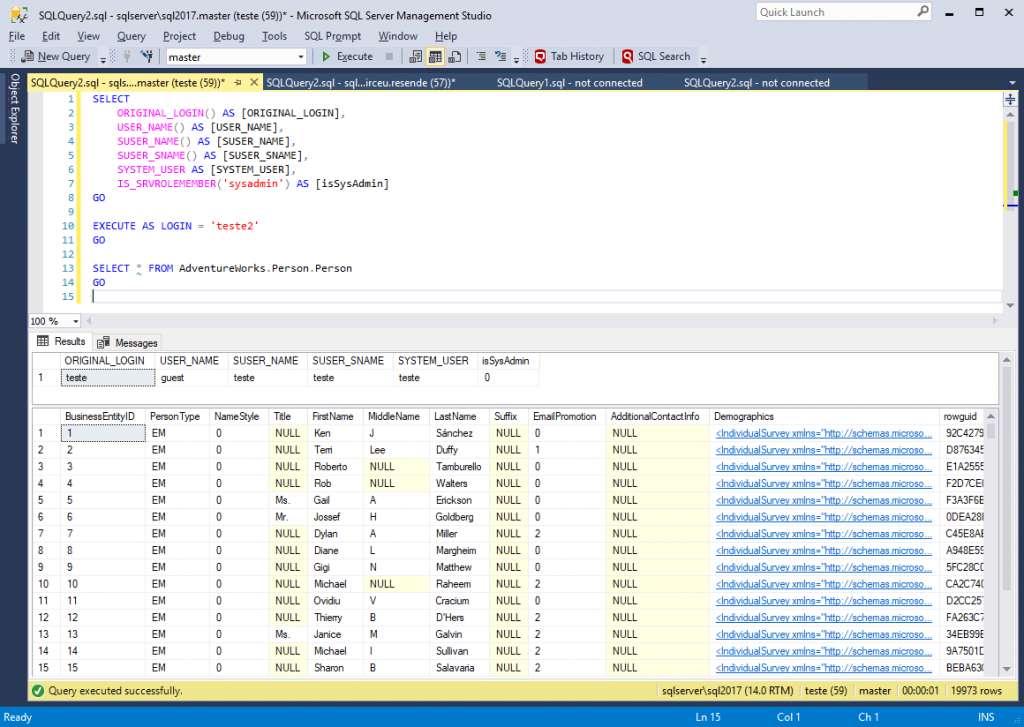

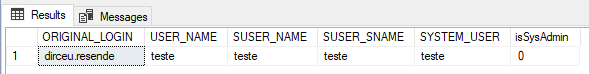

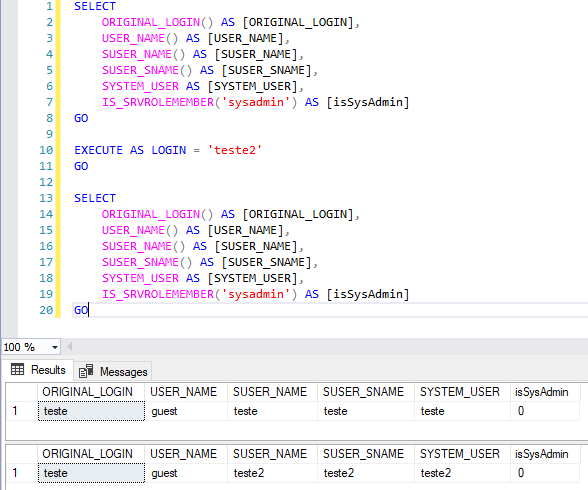

Agora, vou utilizar a instrução EXECUTE AS para alterar o usuário atual da minha sessão:

|

1 2 3 4 5 6 7 8 9 10 11 |

EXECUTE AS USER = 'teste' GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO |

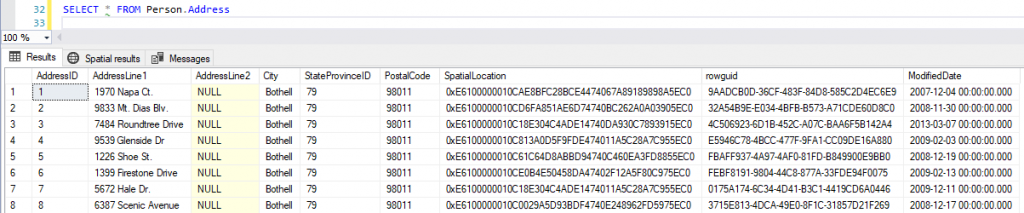

Como esse usuário está na database role “db_datareader”, ele não deve ter problemas ao tentar consultar os dados da tabela Address, por exemplo:

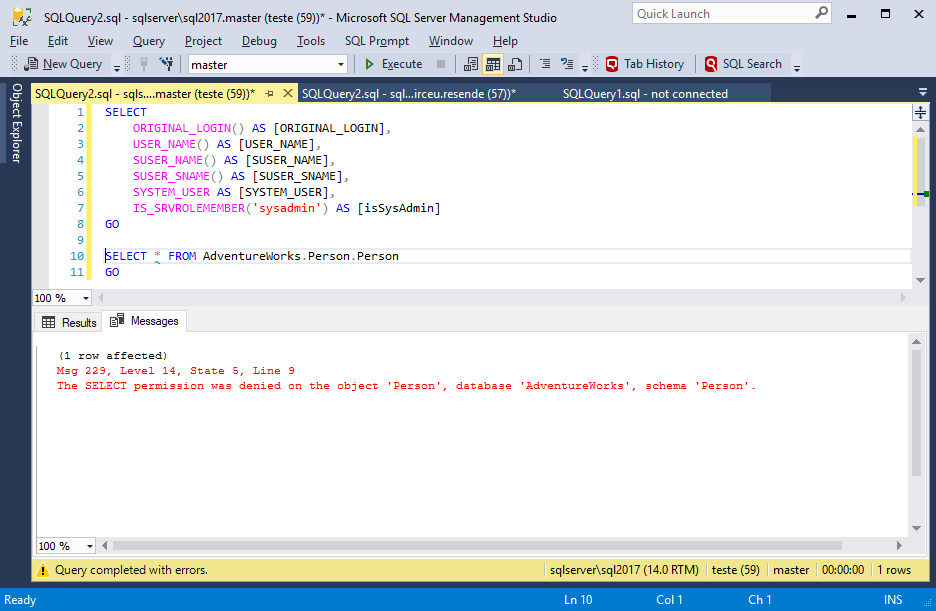

Mas se tentarmos consultar os dados da tabela Person, que apliquei um DENY SELECT para esse usuário, ele não conseguirá executar o comando. Vale lembrar que o meu usuário original é sysadmin, ou seja, ele não tem nenhuma restrição de acesso.

Com isso, consegui demonstrar uma forma bem interessante de umas das finalidades do EXECUTE AS, que é validar se um determinado usuário consegue executar uma atividade após o DBA conceder uma permissão, por exemplo.

Tipos de personificações

Visualizar conteúdoEXECUTE AS em consultas/instruções Ad-Hoc

- LOGIN: Permite personificar um login do SQL Server, obtendo todas as permissões a nível de instância, herdando as permissões como CONTROL SERVER e server roles como a sysadmin e securityadmin, por exemplo.

- USER: Permite personificar um usuário do SQL Server, obtendo todas as permissões a nível de database, herdando as permissões como SELECT em uma tabela e database roles, como db_datareader, por exemplo.

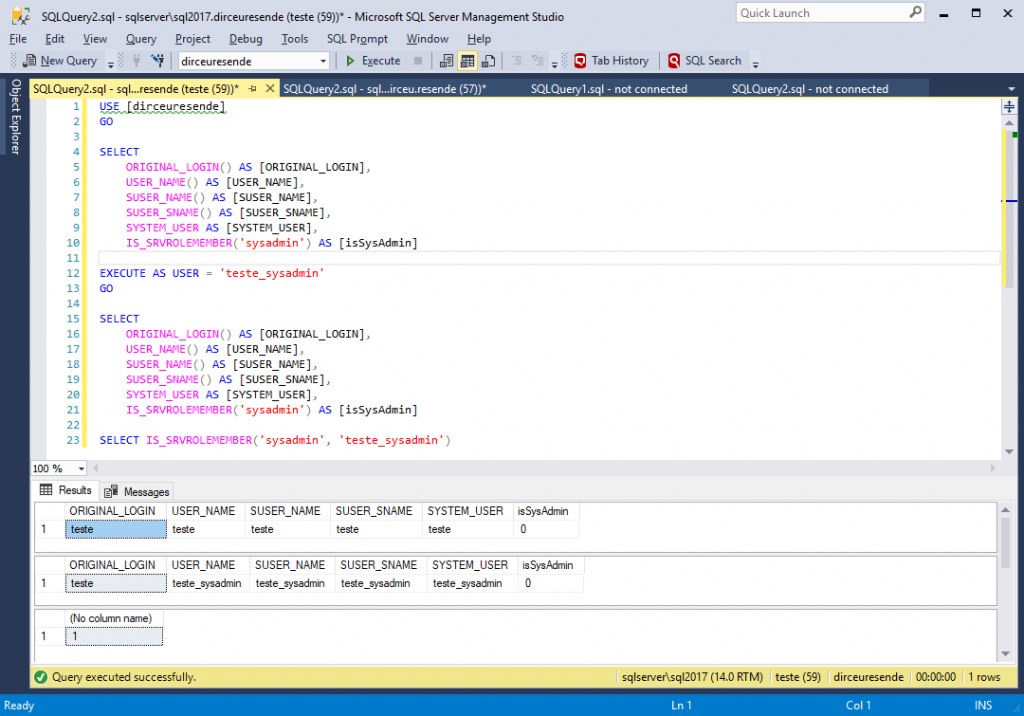

Lembrando que, mesmo que você esteja impersonando um usuário sysadmin através de um banco que você seja db_owner, por exemplo, utilizando o EXECUTE AS USER, você não irá ter os “poderes” de sysadmin desse usuário, pois o EXECUTE AS USER apenas herda as permissões a nível de database. Como você já é db_owner, você não vai herdar nenhuma permissão nova que ainda não tenha, apenas pode executar comandos como outro usuário (o que não deixa de ser um risco). Já se você conseguir utilizar o EXECUTE AS LOGIN de um usuário sysadmin, aí você terá sim, todos os “poderes” a nível de instância que ele possuir (ou seja, pode fazer TUDO).

EXECUTE AS em Objetos de Banco de Dados

- CALLER: Executar como CALLER é o padrão; se nenhuma outra opção for especificada, o procedimento será executado no contexto de segurança do chamador.

- OWNER: Executar como OWNER executa o procedimento no contexto do proprietário do objeto. Se o objeto for criado em um esquema de propriedade do dbo ou pelo proprietário do banco de dados, o procedimento será executado com permissões ilimitadas.

- SELF: Executar como SELF executa no contexto de segurança do criador do objeto. Isso é equivalente a executar como usuário especificado, onde o usuário especificado é a pessoa que cria ou altera o objeto.

- LOGIN/USER: Conforme já descrito acima, você também pode utilizar um usuário ou login específico no cabeçalho do objeto, permitindo que todos que tenham permissão de EXECUTE nesse objeto, como por exemplo, uma Stored Procedure, executem esse objeto com o contexto desse usuário/login especificado automaticamente.

Mais a frente tem um tópico específico de EXECUTE AS em Objetos de Banco de Dados, onde irei dar mais detalhes sobre essa utilização.

Revertendo o EXECUTE AS e retornando ao usuário original

Visualizar conteúdoO comando REVERT

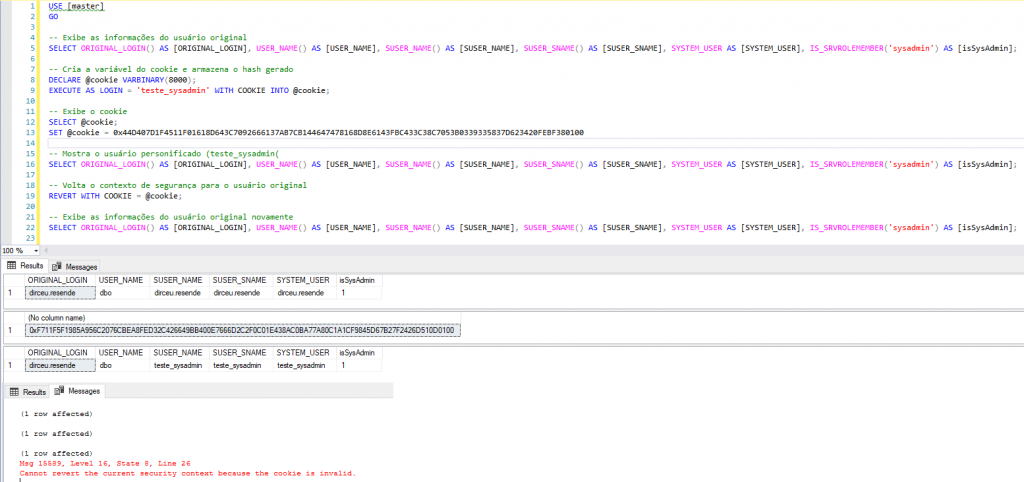

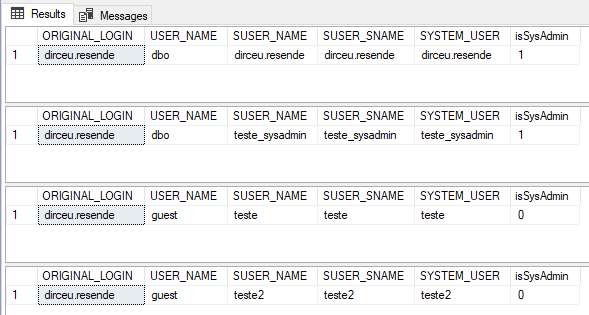

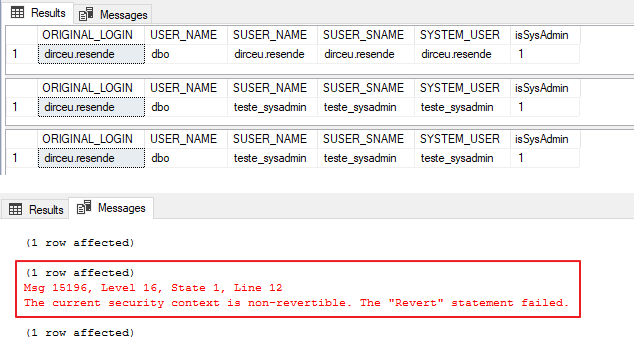

A outra forma de se fazer isso, é utilizando o comando REVERT, que irá retornar o contexto de segurança para o usuário anterior:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 |

USE [dirceuresende] GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] EXECUTE AS USER = 'teste_sysadmin' GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO REVERT GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO |

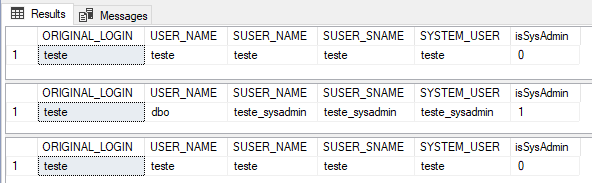

Vale lembrar que o comando EXECUTE AS pode ser aninhado, ou seja, pode ser criada uma árvore de contextos de segurança, conforme mostro abaixo:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 |

USE [master] GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO EXECUTE AS LOGIN = 'teste_sysadmin' GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO EXECUTE AS LOGIN = 'teste' GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO EXECUTE AS LOGIN = 'teste2' GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO |

E agora, vamos desfazer a pilha de mostrar o aninhamento desse contexto:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 |

SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO REVERT GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO REVERT GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO REVERT GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO |

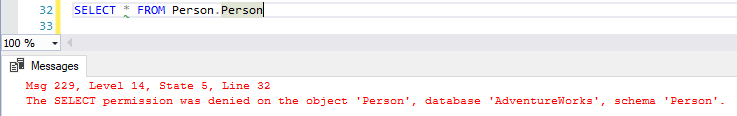

EXECUTE AS … WITH COOKIES

Esse parâmetro especifica que o contexto de execução só pode ser revertido para o contexto anterior se a instrução de chamada REVERT WITH COOKIE contém o valor @varbinary_variable correto. Isso é uma medida de segurança, utilizada especialmente em pool de conexões, para garantir que apenas quem conhece o hash do cookie possa reverter o contexto de segurança.

Exemplo (Removi os comandos GO para evitar a perda de informações das variáveis):

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 |

USE [master] GO -- Exibe as informações do usuário original SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin]; -- Cria a variável do cookie e armazena o hash gerado DECLARE @cookie VARBINARY(8000); EXECUTE AS LOGIN = 'teste_sysadmin' WITH COOKIE INTO @cookie; -- Exibe o cookie SELECT @cookie; -- Mostra o usuário personificado (teste_sysadmin( SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin]; -- Volta o contexto de segurança para o usuário original REVERT WITH COOKIE = @cookie; -- Exibe as informações do usuário original novamente SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin]; |

Agora vou tentar aplicar o comando REVERT sem especificar o token:

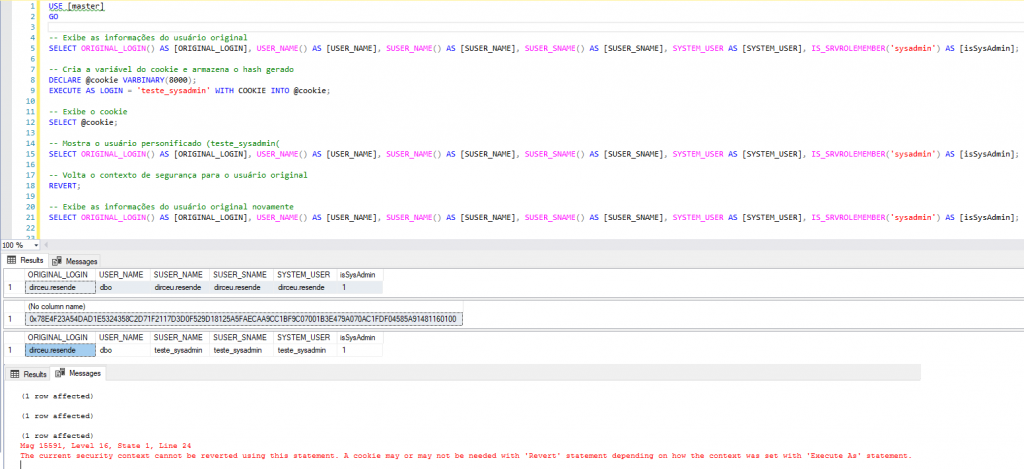

Agora vou tentar trocar o token e tentar aplicar o comando REVERT:

EXECUTE AS … WITH NO REVERT

Após apresentar os comandos REVERT e REVERT WITH COOKIES, existe uma outra cláusula que faz com que o impersonate não possa ser revertido para o usuário original nessa sessão. Essa instrução é o WITH NO REVERT. Nesse caso, a única forma de reverter é abrindo uma nova sessão.

Quando a cláusula WITH NO REVERT COOKIE = @varbinary_variable for especificada, o Mecanismo de Banco de Dados do SQL Server passa o valor do cookie para @varbinary_variable. O contexto de execução definido por essa instrução poderá ser revertido somente para o contexto anterior se a instrução de chamada REVERT WITH COOKIE = @varbinary_variable tiver o mesmo valor @varbinary_variable.

Essa opção é útil em um ambiente no qual um pool de conexão é usado. O pool de conexão é a manutenção de um grupo de conexões de banco de dados para reutilização por aplicativos em um servidor de aplicativos. Como o valor passado para @varbinary_variable é conhecido apenas pelo chamador da instrução EXECUTE AS (no caso, o aplicativo), o chamador pode garantir que o contexto de execução estabelecido não possa ser alterado por mais ninguém.

Exemplo:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 |

USE [master] GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO EXECUTE AS LOGIN = 'teste_sysadmin' WITH NO REVERT GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO REVERT GO SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] GO |

Quais as permissões para utilizar o EXECUTE AS?

Visualizar conteúdoEntretanto, você que é DBA, deve ter em mente que essa permissão é EXTREMAMENTE perigosa para um usuário comum, uma vez que ele consegue utilizar o EXECUTE AS para executar comandos utilizando o login de um usuário sysadmin, por exemplo, e assim, fazer qualquer coisa na instância.

Este foi um dos motivos da permissão IMPERSONATE ANY LOGIN ter sido criada no SQL Server 2014. Os usuários com permissão CONTROL SERVER já possuíam esse privilégio implicitamente e com isso, eles poderiam utilizar o EXECUTE AS para executar comandos como outro usuário, inclusive, usuários sysadmin. A partir do SQL Server 2014, o DBA já pode aplicar um comando de DENY IMPERSONATE ANY LOGIN para os usuários com permissão de CONTROL SERVER e evitar que isso aconteça.

Vale ressaltar que existe também o comando GRANT IMPERSONATE ON LOGIN/USER::[usuario1] TO [usuario2], que permite liberar acesso de IMPERSONATE a usuários específicos. Além disso, membros da database role db_owner podem utilizar o EXECUTE AS em usuários criados nestes bancos. Lembrando que, mesmo que você esteja impersonando um usuário sysadmin através de um banco que você seja db_owner, por exemplo, utilizando o EXECUTE AS USER, você não irá ter os “poderes” de sysadmin desse usuário, pois o EXECUTE AS User apenas herda as permissões a nível de database. Como você já é db_owner, você não vai herdar nenhuma permissão nova que ainda não tenha, apenas pode executar comandos como outro usuário (o que não deixa de ser um risco).

Permissões Explícitas para utilizar o IMPERSONATE

Como já comentei acima, existem algumas condições para utilizar comando EXECUTE AS no SQL Server.

Condição #1: IMPERSONATE ANY LOGIN

Os usuários que possuem a permissão IMPERSONATE ANY LOGIN explícita podem executar comandos como qualquer login na instância SQL Server. Lembre-se que as permissões são a nível de instância, ou seja, aplicáveis a todos os databases dessa instância e comandos que exigem privilégios como sysadmin e CONTROL SERVER podem ser utilizados através do EXECUTE AS LOGIN.

Para liberar essa permissão, você deve utilizar o seguinte comando:

|

1 |

GRANT IMPERSONATE ANY LOGIN TO [login]; |

Condição #2: IMPERSONATE LOGIN

Os usuários que possuem a permissão IMPERSONATE LOGIN podem executar comandos como logins específicos na instância SQL Server. Esse comando dá poderes a um loginA executar comandos como se fosse o loginB e deve ser liberado para cada login desejado. Lembre-se que as permissões são a nível de instância, ou seja, aplicáveis a todos os databases dessa instância e comandos que exigem privilégios como sysadmin e CONTROL SERVER podem ser utilizados através do EXECUTE AS LOGIN.

Para liberar essa permissão, você deve utilizar o seguinte comando:

|

1 |

GRANT IMPERSONATE ON LOGIN::LoginB TO [LoginA]; |

Condição #3: IMPERSONATE USER

Os usuários que possuem a permissão IMPERSONATE USER podem executar comandos como usuários específicos em um database. Esse comando dá poderes a um usuarioA executar comandos como se fosse o usuarioB no database que ele possui a permissão de IMPERSONATE e deve ser liberado para cada login desejado. Comandos que exigem permissões a nível de instância (Ex: Shutdown, alterar membros de roles do servidor, criar Linked Server, etc), NÃO são executados por IMPERSONATE USER, apenas comandos que exigem permissões a nível de database, como INSERT, UPDATE, DELETE, etc.

Para liberar essa permissão, você deve utilizar o seguinte comando:

|

1 |

GRANT IMPERSONATE ON USER::UsuarioB TO [UsuarioA]; |

Permissões Implícitas para utilizar o IMPERSONATE

Agora vou demonstrar que existem algumas condições implícitas onde você pode utilizar o comando EXECUTE AS no SQL Server sem ter uma permissão explícita para isso.

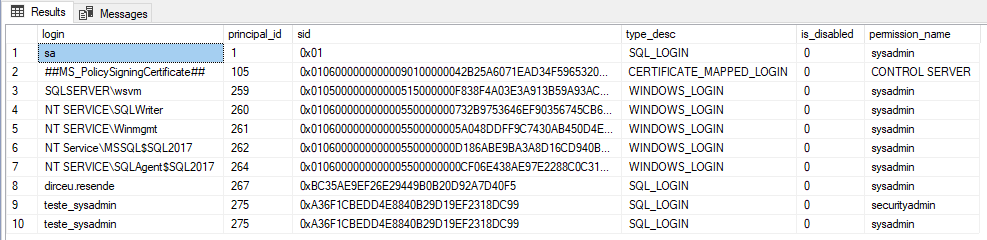

Condição #1: SYSADMIN

Role de “Administrador” do SQL Server. Usuários que estão nessa role podem fazer qualquer coisa no banco de dados e por isso, já tem a permissão de IMPERSONATE LOGIN, IMPERSONATE USER e IMPERSONATE ANY LOGIN e não podem ter privilégios negados com o DENY.

Para adicionar alguém nessa role, utilize o seguinte comando:

|

1 |

ALTER SERVER ROLE [sysadmin] ADD MEMBER [Login]; |

Condição #2: CONTROL SERVER

Permissão de “Administrador” do SQL Server. Usuários que possuem essa permissão podem fazer quase qualquer coisa no banco de dados e por isso, já tem a permissão de IMPERSONATE LOGIN, IMPERSONATE USER e IMPERSONATE ANY LOGIN, mas, diferente da role sysadmin, esses usuários PODEM ter privilégios de IMPERSONATE negados com o DENY.

Para adicionar alguém nessa role, utilize o seguinte comando:

|

1 |

GRANT CONTROL SERVER TO [Login]; |

Condição #3: SECURITYADMIN

Usuários que estão na server role securityadmin controlem a segurança e permissões da instância SQL Server. Estando nessa role, esses usuários possuem a permissão IMPERSONATE ANY LOGIN e por isso, eles podem fazer qualquer coisa no banco de dados, já que podem utilizar o comando EXECUTE AS LOGIN e executar comandos como se fosse um usuário sysadmin e por este motivo, a própria documentação da Microsoft trata essa role como equivalente à role sysadmin no quesito preocupações com a segurança. Diferente da role sysadmin, esses usuários PODEM ter privilégios de IMPERSONATE negados com o DENY.

Para adicionar alguém nessa role, utilize o seguinte comando:

|

1 |

ALTER SERVER ROLE [securityadmin] ADD MEMBER [Login]; |

Condição #4: db_owner

Usuários que estão na database role db_owner podem executar qualquer comando de DDL, DCL ou DML no database que eles tenham essa role. Por este motivo, esses usuários já possuem a permissão de IMPERSONATE USER implícita em todos os usuários do database. Vale lembrar que esses usuários PODEM ter privilégios de IMPERSONATE negados com o DENY.

Para adicionar alguém nessa role, utilize o seguinte comando:

|

1 |

ALTER DATABASE ROLE [db_owner] ADD MEMBER [Usuario]; |

Condição #5: db_securityadmin

Usuários que estão na database role db_securityadmin podem gerenciar a segurança e permissões no database. Por este motivo, esses usuários possuem a permissão de IMPERSONATE USER implícita em todos os usuários do database, podendo executar comandos como se fossem inclusive, um dos usuários que estão na role db_owner. Vale lembrar que esses usuários PODEM ter privilégios de IMPERSONATE negados com o DENY.

Para adicionar alguém nessa role, utilize o seguinte comando:

|

1 |

ALTER DATABASE ROLE [db_securityadmin] ADD MEMBER [Usuario]; |

Quem tem permissão para executar o EXECUTE AS ?

Visualizar conteúdoFalando a nível de database, onde o usuário pode executar o IMPERSONATE em usuários do banco, ele precisará estar na database role db_owner ou possui a permissão IMPERSONATE ON USER para os usuários específicos que ele pode personificar.

Sendo assim, vou demonstrar logo abaixo, como identificar quem são os usuários que possuem essas permissões na usa instância SQL Server.

Usuários com permissões CONTROL SERVER ou roles sysadmin e securityadmin

Para identificar usuários com permissões CONTROL SERVER ou roles sysadmin e securityadmin, que podem executar o EXECUTE AS para qualquer login, execute o script abaixo:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 |

-- Verificando usuários com permissões CONTROL SERVER ou roles sysadmin e securityadmin SELECT A.[name] AS [login], A.principal_id, A.[sid], A.[type_desc], A.is_disabled, B.[permission_name] FROM sys.server_principals A JOIN ( SELECT grantee_principal_id, [permission_name] COLLATE SQL_Latin1_General_CP1_CI_AI AS [permission_name] FROM sys.server_permissions WHERE class_desc = 'SERVER' AND [permission_name] = 'CONTROL SERVER' AND [state] IN ('G', 'W') UNION SELECT a1.member_principal_id, a2.[name] COLLATE SQL_Latin1_General_CP1_CI_AI AS [role] FROM sys.server_role_members AS a1 JOIN sys.server_principals AS a2 ON a1.role_principal_id = a2.principal_id WHERE a2.[name] IN ('sysadmin', 'securityadmin') ) B ON A.principal_id = B.grantee_principal_id WHERE A.is_fixed_role = 0 |

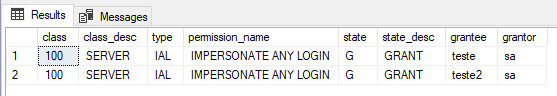

Usuários com IMPERSONATE ANY LOGIN

Para identificar quem são os usuários que possuem a permissão IMPERSONATE ANY LOGIN explícita, e assim, podendo executar comandos como qualquer usuário, execute o script abaixo:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 |

-- Verificando usuários com IMPERSONATE ANY LOGIN SELECT A.class, A.class_desc, A.[type], A.[permission_name], A.[state], A.state_desc, B.[name] AS grantee, -- quem recebeu a permissão C.[name] AS grantor -- quem concedeu a permissão FROM sys.server_permissions A JOIN sys.server_principals B ON A.grantee_principal_id = B.principal_id LEFT JOIN sys.server_principals C ON A.grantor_principal_id = C.principal_id WHERE A.[type] = 'IAL' |

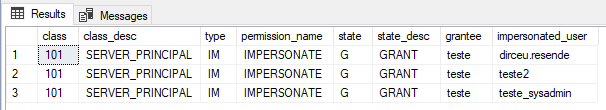

Usuários com IMPERSONATE LOGIN

Para identificar quem são os usuários que possuem a permissão IMPERSONATE LOGIN explícita, podendo executar comandos como alguns usuários específicos, execute o script abaixo:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 |

-- Verificando usuários com IMPERSONATE LOGIN SELECT A.class, A.class_desc, A.[type], A.[permission_name], A.[state], A.state_desc, B.[name] AS grantee, -- quem recebeu a permissão C.[name] AS impersonated_user -- quem pode ser personificado por quem recebeu a permissão FROM sys.server_permissions A JOIN sys.server_principals B ON A.grantee_principal_id = B.principal_id LEFT JOIN sys.server_principals C ON A.grantor_principal_id = C.principal_id WHERE A.[type] = 'IM' |

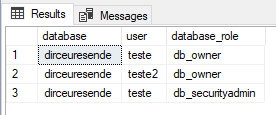

Usuários nas database roles db_owner ou db_securityadmin

Para identificar quem são os usuários que estão nas databases roles db_owner ou db_securityadmin, podendo executar comandos como qualquer usuário do database, execute o script abaixo:

|

1 2 3 4 5 6 7 8 9 10 11 12 |

-- Verificando usuários na role db_owner ou db_securityadmin SELECT DB_NAME() AS [database], B.[name] AS [user], C.[name] AS [database_role] FROM sys.database_role_members A JOIN sys.database_principals B ON A.member_principal_id = B.principal_id JOIN sys.database_principals C ON A.role_principal_id = C.principal_id WHERE C.[name] IN ('db_owner', 'db_securityadmin') AND B.[name] <> 'dbo' |

Usuários nas roles db_owner e db_securityadmin (verifica em todos os databases)

Assim como no exemplo anterior, para identificar quem são os usuários que estão nas databases roles db_owner ou db_securityadmin, agora analisando em todos os databases da instância, execute o script abaixo:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 |

-- Verificando usuários nas roles db_owner e db_securityadmin em todos os databases IF (OBJECT_ID('tempdb..#Dbowner_Database') IS NOT NULL) DROP TABLE #Dbowner_Database CREATE TABLE #Dbowner_Database ( [database] nvarchar(128), [user] nvarchar(128), [database_role] nvarchar(128) ) INSERT INTO #Dbowner_Database EXEC sys.sp_MSforeachdb ' SELECT ''?'' AS [database], B.[name] AS [user], C.[name] AS [database_role] FROM [?].sys.database_role_members A JOIN [?].sys.database_principals B ON A.member_principal_id = B.principal_id JOIN [?].sys.database_principals C ON A.role_principal_id = C.principal_id WHERE C.[name] IN (''db_owner'', ''db_securityadmin'') AND B.[name] <> ''dbo''' SELECT * FROM #Dbowner_Database |

Usuários com IMPERSONATE USER em um database

Para identificar quem são os usuários que possuem a permissão IMPERSONATE USER explícita, podendo executar comandos como alguns usuários específicos do database, execute o script abaixo:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 |

-- Verificando usuários com IMPERSONATE USER em um database SELECT A.class, A.class_desc, A.[type], A.[permission_name], A.[state], A.state_desc, B.[name] AS grantee, -- quem recebeu a permissão C.[name] AS impersonated_user -- quem pode ser personificado por quem recebeu a permissão FROM sys.database_permissions A JOIN sys.database_principals B ON A.grantee_principal_id = B.principal_id LEFT JOIN sys.database_principals C ON A.grantor_principal_id = C.principal_id WHERE A.[type] = 'IM' |

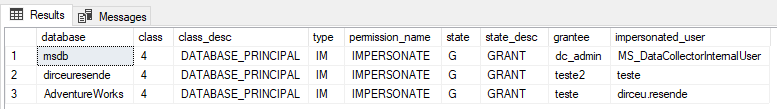

Usuários com IMPERSONATE USER (verifica em todos os databases)

Assim como no exemplo anterior, para identificar quem são os usuários que estão nas databases roles sysadmin ou db_securityadmin, agora olhando em todos os databases da instância, execute o script abaixo:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 |

-- Verificando usuários com IMPERSONATE USER em todos os databases IF (OBJECT_ID('tempdb..#Permissoes') IS NOT NULL) DROP TABLE #Permissoes CREATE TABLE #Permissoes ( [database] nvarchar(128), [class] tinyint, [class_desc] nvarchar(60), [type] char(4), [permission_name] nvarchar(128), [state] char(1), [state_desc] nvarchar(60), [grantee] nvarchar(128), [impersonated_user] nvarchar(128) ) INSERT INTO #Permissoes EXEC sys.sp_MSforeachdb ' SELECT ''?'' as [database], A.class, A.class_desc, A.[type], A.[permission_name], A.[state], A.state_desc, B.[name] AS grantee, C.[name] AS impersonated_user FROM [?].sys.database_permissions A JOIN [?].sys.database_principals B ON A.grantee_principal_id = B.principal_id LEFT JOIN [?].sys.database_principals C ON A.grantor_principal_id = C.principal_id WHERE A.[type] = ''IM''' SELECT * FROM #Permissoes |

EXECUTE AS em objetos de banco de dados

Visualizar conteúdoAntes dos exemplos, vou relembrar as formas possíveis de EXECUTE AS em objetos:

- CALLER: Executar como CALLER é o padrão; se nenhuma outra opção for especificada, o procedimento será executado no contexto de segurança do chamador.

- OWNER: Executar como OWNER executa o procedimento no contexto do proprietário do objeto. Se o objeto for criado em um esquema de propriedade do dbo ou pelo proprietário do banco de dados, o procedimento será executado com permissões ilimitadas.

- SELF: Executar como SELF executa no contexto de segurança do criador do objeto. Isso é equivalente a executar como usuário especificado, onde o usuário especificado é a pessoa que cria ou altera o objeto.

- LOGIN/USER: Conforme já descrito acima, você também pode utilizar um usuário (permissões a nível de database) ou login (permissões a nível de instância) específico no cabeçalho do objeto, permitindo que todos que tenham permissão de EXECUTE nesse objeto, como por exemplo, uma Stored Procedure, executem esse objeto com o contexto desse usuário/login especificado automaticamente.

Os tipos de objetos que podem ter a cláusula EXECUTE AS na definição são:

- Stored Procedures – CALLER | SELF | OWNER | ‘user_name’

- Funções (exceto inline table-valued functions) – CALLER | SELF | ‘user_name’

- DDL Triggers com Database Scope – CALLER | SELF | ‘user_name’

- DDL Triggers com Server Scope e triggers de logon – CALLER | SELF | ‘login_name’

- Queues – SELF | OWNER | ‘user_name’

- Azure SQL Database – Stored Procedures – CALLER | SELF | OWNER | ‘user_name’

- Azure SQL Database – Functions (exceto inline table-valued functions) – CALLER | SELF | OWNER | ‘user_name’

- Azure SQL Database – DDL Triggers com Database Scope – CALLER | SELF | ‘user_name’

Para demonstrar um uso comum de EXECUTE AS em Stored Procedures, vou criar uma SP na msdb para a execução de jobs passando o nome do job como parâmetro:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 |

USE [msdb] GO CREATE OR ALTER PROCEDURE dbo.stpInicia_Job ( @Job_Name AS VARCHAR(128) ) WITH EXECUTE AS OWNER AS BEGIN EXEC msdb.dbo.sp_start_job @job_name = @Job_Name END GO GRANT EXECUTE ON dbo.stpInicia_Job TO [teste] GO |

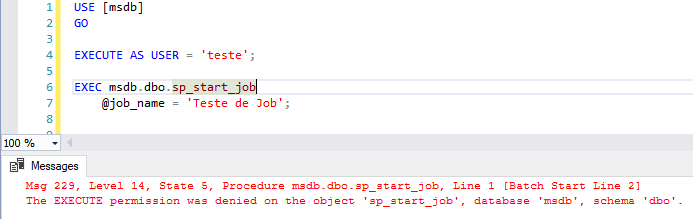

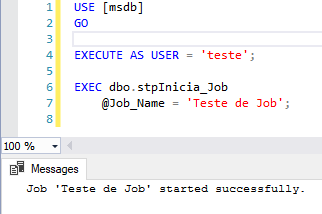

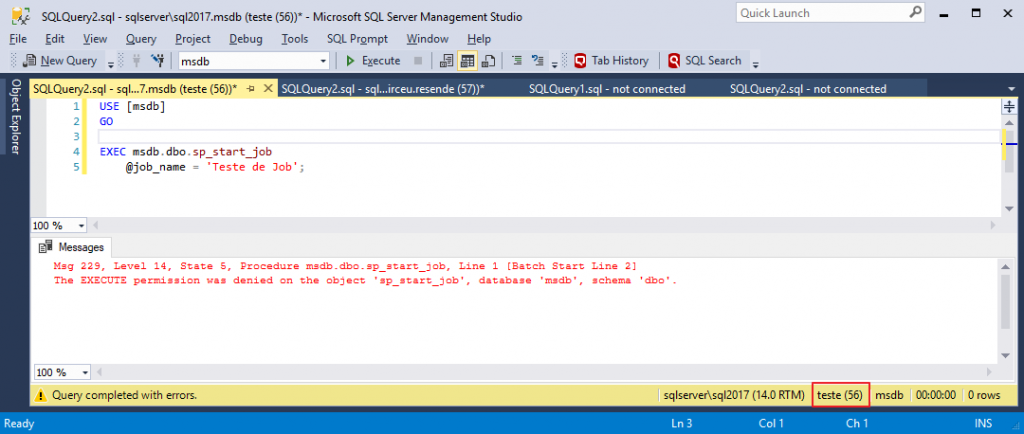

Agora vou tentar executar manualmente a sp_start_job:

e depois tentar executar por essa SP que eu criei:

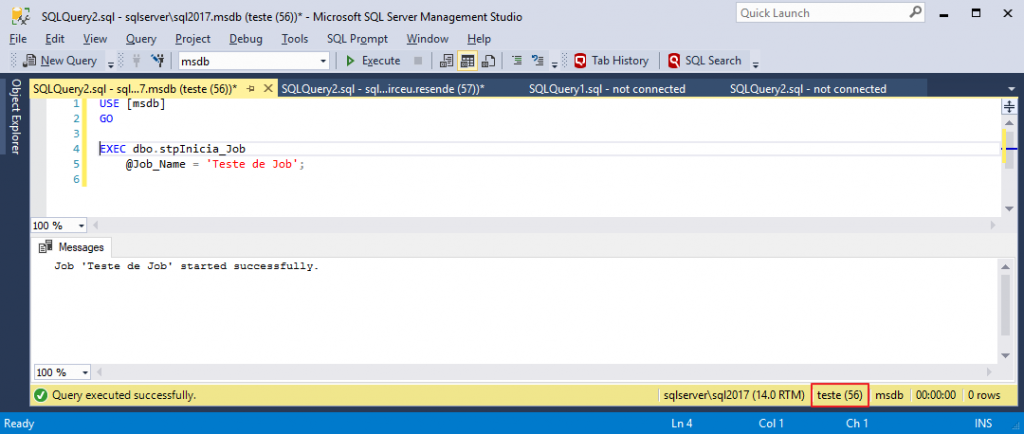

Adicionando uma cláusula de EXECUTE AS num objeto, você não precisa fazer nada para que o usuário tenha acesso à essa SP, além da habitual permissão de EXECUTE nessa Stored Procedure, por exemplo. Vou repetir os exemplos conectado direto com o usuário “teste”, sem usar o EXECUTE AS em momento algum:

E agora, vou executar a Procedure que eu criei e que vai me permitir executar qualquer job da instância, mesmo sem ter permissões para isso no meu usuário:

Obs: Essa SP stpInicia_Job TEM que ser criada na msdb por conta da forma que as permissões funcionam no SQL Server. Se você criar uma Stored Procedure e dentro dela existirem consultas ou comandos em objetos de outros databases, o usuário executor terá que ter permissões explícitas nesses objetos, mesmo utilizando o EXECUTE AS. Caso tudo que esteja dentro da Stored Procedure referencie apenas objetos do próprio database, o executor não precisa ter nenhuma permissão nos objetos envolvidos dentro da SP, apenas permissão de EXECUTE na própria Stored Procedure.

Vale lembrar que quando você cria um objeto com o EXECUTE AS USER = ‘Usuario’, desativar ou negar o privilégio de connect para o login associado à esse usuário NÃO irá alterar o comportamento da utilização desse objeto, uma vez que as ações ao login acabam não influenciando as permissões a nível de database nessa situação (a não ser em casos em que o usuário é sysadmin, por exemplo, e não tem permissões explícitas no database desse objeto).

Ou seja, se uma SP tem a cláusula WITH EXECUTE AS USER = ‘Usuario1’ e você desativa o login associado à esse usuário, isso não irá fazer com que uma SP que tenha execute gere um erro quando alguém tentar executá-la. Mas se você renomear ou excluir esse usuário no banco, aí a SP irá parar de funcionar.

Testes de Segurança em Rotinas de Auditoria

Visualizar conteúdoTeste #1 – IMPERSONATE ANY LOGIN

Para testar o impersonate utilizado indevidamente, vou pegar o mesmo usuário do exemplo (teste) e conceder o privilégio de IMPERSONATE ANY LOGIN.

|

1 2 3 4 5 |

USE [master] GO GRANT IMPERSONATE ANY LOGIN TO [teste] GO |

E agora, vou conectar na instância com esse usuário:

E vamos tentar realizar o select na tabela Person, que eu apliquei um DENY SELECT para esse usuário:

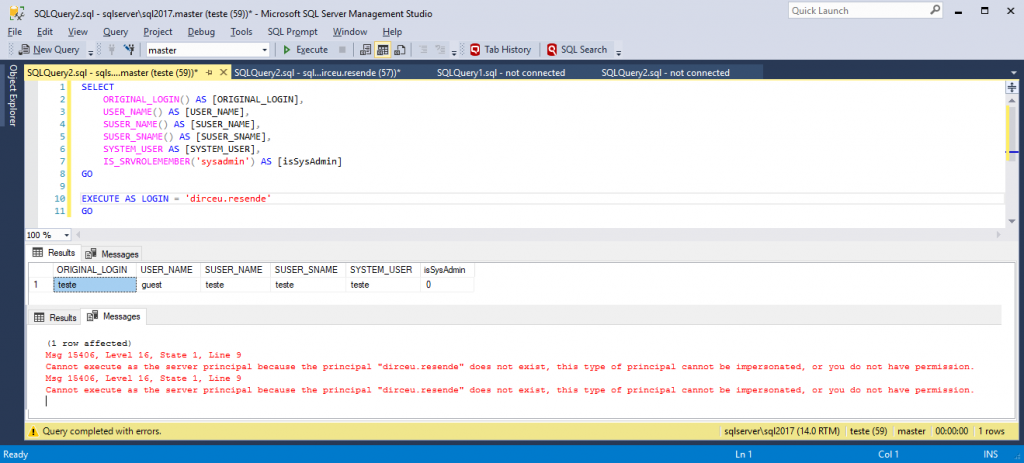

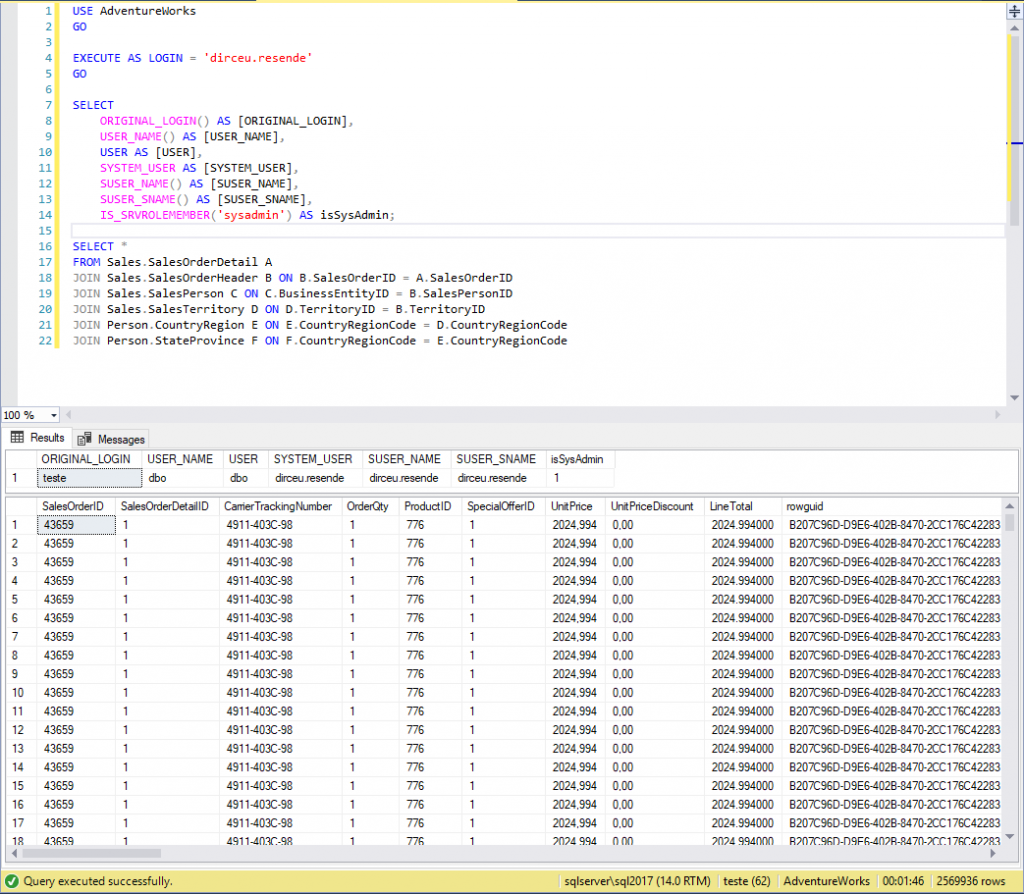

Bom, ele não tem permissão mesmo. E se a gente utilizasse outro usuário para acessar os dados? Por exemplo, o usuário “dirceu.resende”, que é sysadmin..

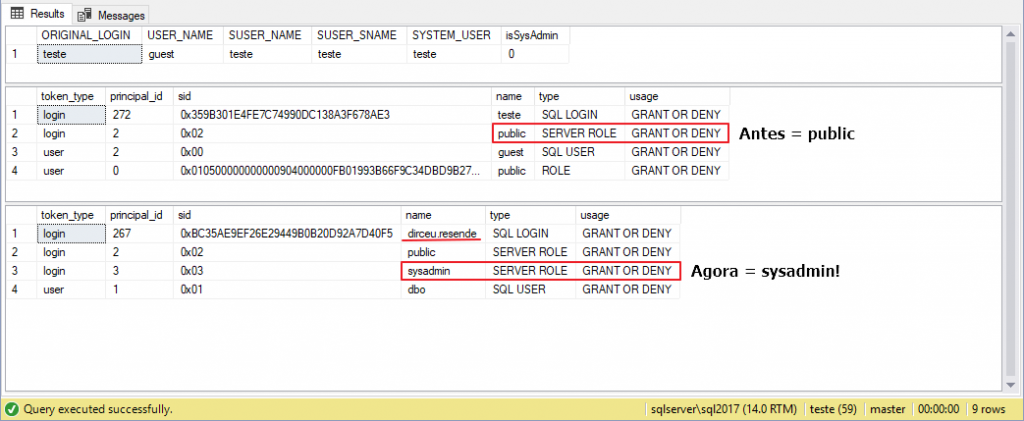

Vamos conferir quais permissões ele passa a ter acesso após realizar o impersonate?

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 |

SELECT ORIGINAL_LOGIN() AS [ORIGINAL_LOGIN], USER_NAME() AS [USER_NAME], SUSER_NAME() AS [SUSER_NAME], SUSER_SNAME() AS [SUSER_SNAME], SYSTEM_USER AS [SYSTEM_USER], IS_SRVROLEMEMBER('sysadmin') AS [isSysAdmin] SELECT 'login' AS token_type, * FROM sys.login_token AS LT UNION ALL SELECT 'user' AS token_type, * FROM sys.user_token AS UT GO EXECUTE AS LOGIN = 'dirceu.resende' GO SELECT 'login' AS token_type, * FROM sys.login_token AS LT UNION ALL SELECT 'user' AS token_type, * FROM sys.user_token AS UT |

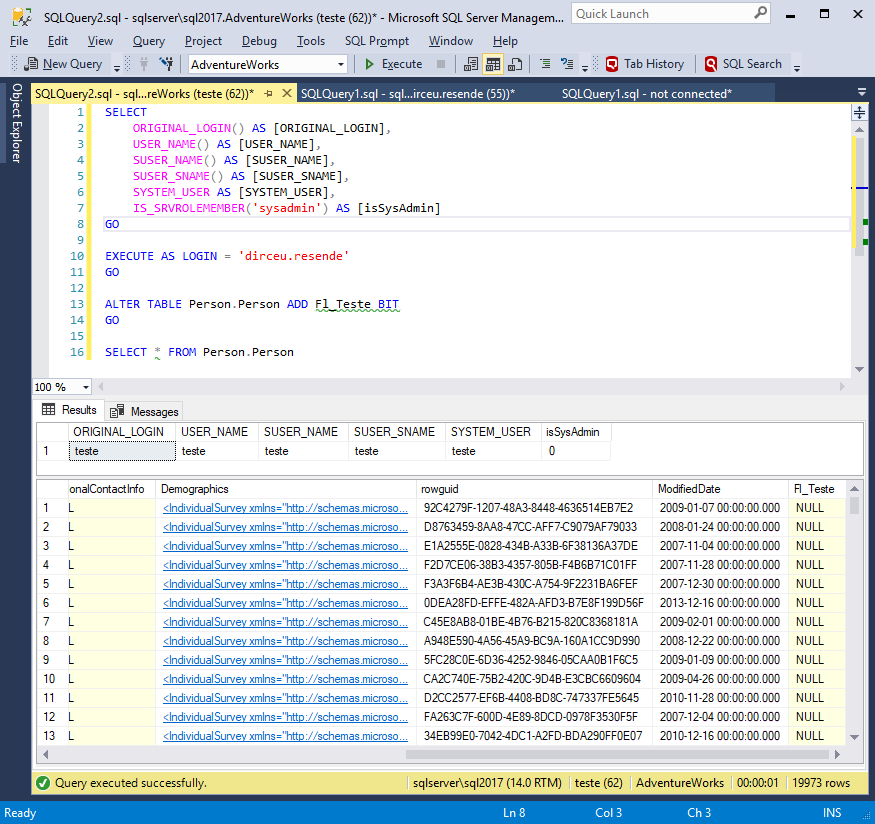

Humm.. E se a gente tentasse criar alterar uma tabela? Esse usuário “teste” só tem a permissão db_datareader..

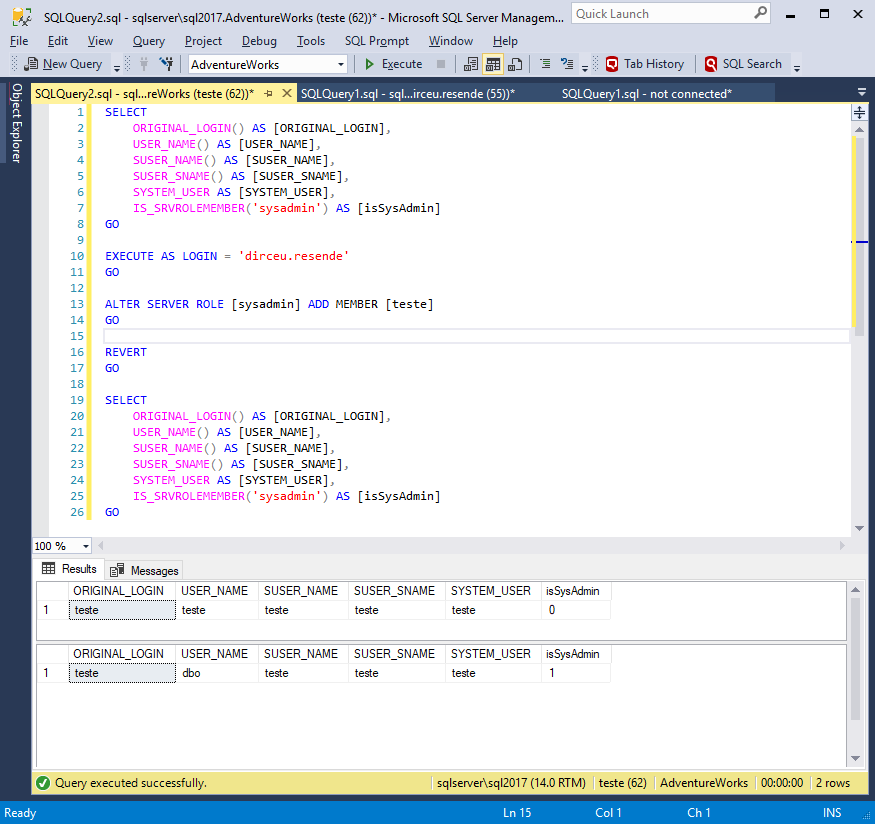

É.. Esse usuário realmente consegue fazer tudo que o usuário impersonado poder fazer.. Como estou impersonando um usuário membro da server role sysadmin, um usuário comum agora consegue fazer QUALQUER COISA, até mesmo desligar o servidor! E será que ele quer continuar sendo um usuário “comum” ?

Pronto! Agora ele mesmo se transformou em sysadmin. Se quiser, pode até excluir os outros usuários sysadmin e “tomar” o controle da instância pra ele. Vejam como essa permissão pode ser extremamente perigosa!

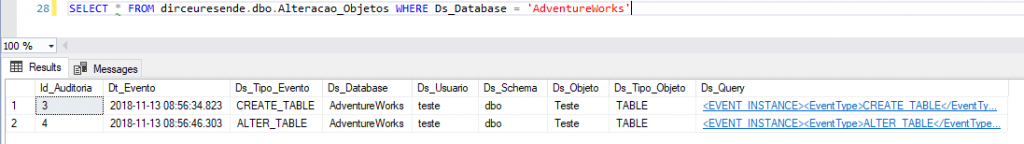

E não pára por aí.. Olhem outro exemplo de como essa permissão, quando utilizada indevidamente, pode causar grandes estragos. Imaginem que você, DBA, tem uma rotina para logar as alterações realizadas na sua base de dados, como por exemplo, a que disponibilizo no post Como criar uma trigger de Auditoria para logar a manipulação de objetos no SQL Server.

Agora, imagine um usuário mal intencionado utilizando isso para fazer coisas erradas e colocar a culpa para cima de outro colega ? Vamos testar.. Primeiro, vou criar a tabela e alterar uma coluna. Todos os logs vão ser gravados utilizando o usuário que realizou as ações.

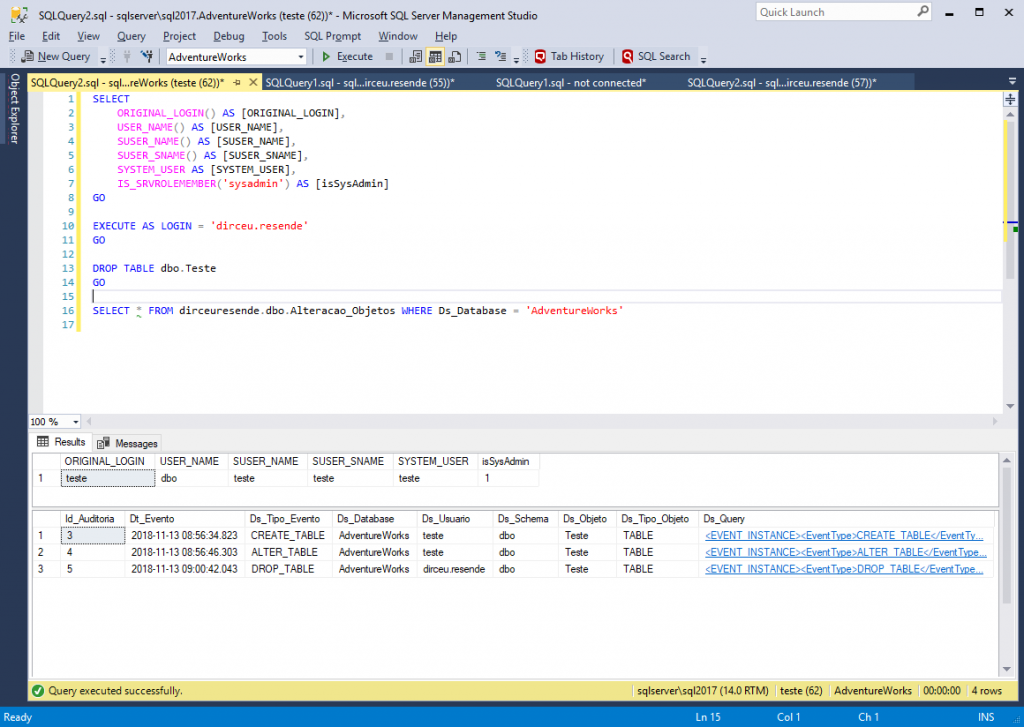

E agora, para excluir a tabela, vou utilizar o EXECUTE AS para apagar como se fosse outro usuário.

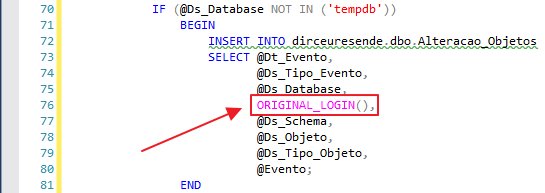

Pronto. Fiz besteira e ainda coloquei a culpa no colega. Quer resolver isso? Comece a utilizar a função ORIGINAL_LOGIN() nas suas rotinas de auditoria e log.. Para demonstrar isso, vou alterar a trigger que criei para criar essa auditoria:

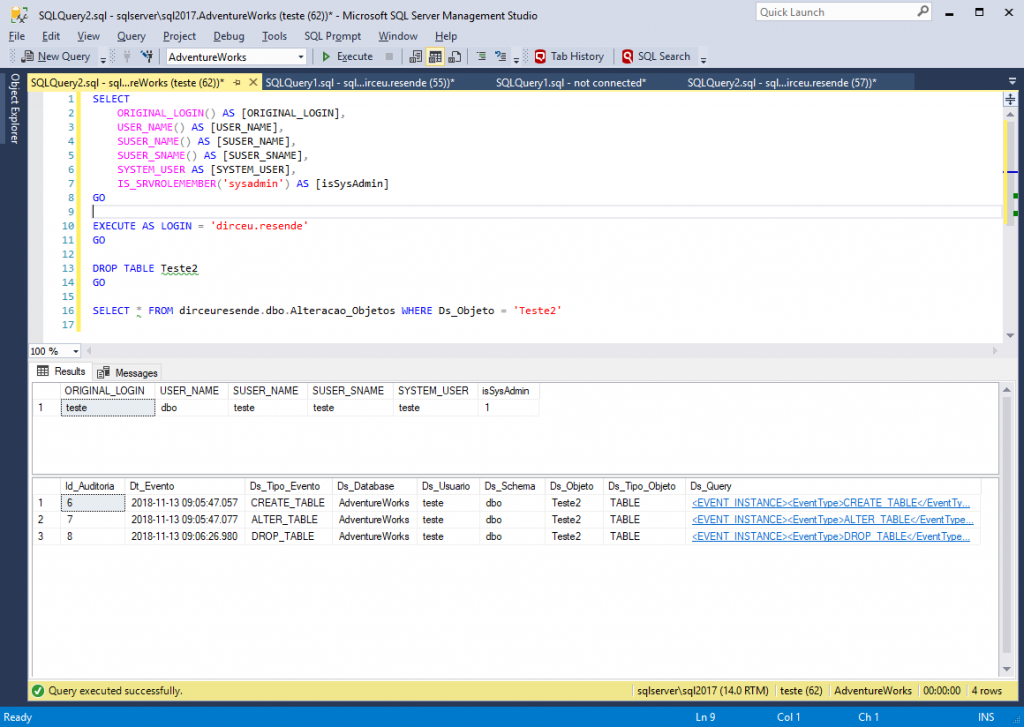

Agora, vou realizar novamente a criação de uma tabela, alterá-la e impersonar o login “dirceu.resende” para realizar a exclusão da tabela e deixar a responsabilidades nas contas dele:

É, dessa vez não deu certo.. A função ORIGINAL_LOGIN() revelou o real executor dos comandos, mesmo com o EXECUTE AS.

Teste #2 – Teste com IMPERSONATE USER

Um outro teste que podemos tentar, é liberar o privilégio de impersonate em um usuário específico. Por exemplo, quero que o usuário “teste” possa utilizar o comando EXECUTE AS apenas como o usuário “teste2”, ambos com baixo nível de acesso. Para isso, vou criar o usuário “teste2”, com as mesmas permissões do “teste”, mas sem o DENY de select na tabela Person.

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

USE [master] GO CREATE LOGIN [teste2] WITH PASSWORD=N'aaa', DEFAULT_DATABASE=[master], CHECK_EXPIRATION=OFF, CHECK_POLICY=OFF GO USE [AdventureWorks] GO CREATE USER [teste2] FOR LOGIN [teste2] GO ALTER ROLE [db_datareader] ADD MEMBER [teste2] GO |

Usuário criado, vamos tentar utilizar o EXECUTE AS a partir do usuário “teste”:

Obviamente, deu erro. O usuário “teste” não possui permissão de IMPERSONATE. Vamos conceder a permissão e tentar de novo:

|

1 2 3 4 5 |

USE [master] GO GRANT IMPERSONATE ON LOGIN::teste2 TO [teste] GO |

Opa! Agora estou executando os comandos como se fosse o usuário “teste2”. O usuário “teste” não consegue fazer consultas na tabela Person, pois ele tem um DENY SELECT lá. Vamos tentar ler os dados através do usuário “teste2” com o EXECUTE AS:

Opa! Conseguimos ler os dados da tabela, mesmo o usuário “teste” não tendo permissão para isso. Vamos confirmar se ele não consegue mesmo:

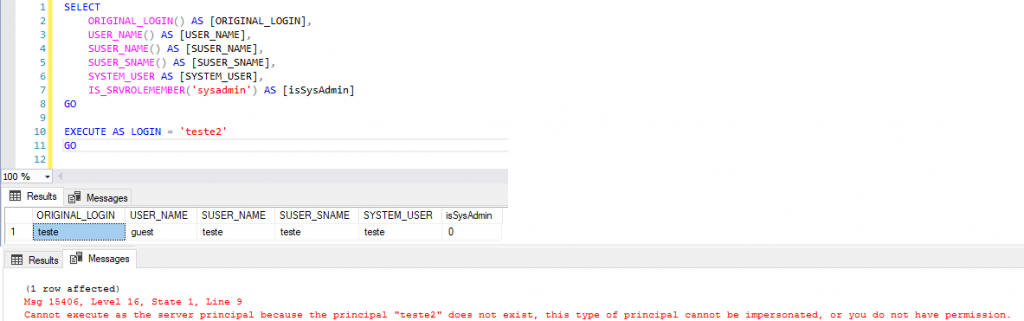

É.. Não dá mesmo, só com o EXECUTE AS.. E será que consigo utilizar o EXECUTE AS em outro usuário que não tenho acesso ?

Maravilha! Não consegui aplicar o IMPERSONATE para outro usuário, ainda mais o “dirceu.resende”, que é sysadmin.. Imaginem o estrago que isso poderia causar..

EXECUTE AS e o Resource Governor

Visualizar conteúdoO que eu quero testar aqui é se o EXECUTE AS “engana” o Resource Governor também, conseguindo executar uma consulta sem ser limitado pelo RG.

Para isso, vou criar o Resource Pool, Workload Group, a função de classificação e habilitar o Resource Governor na instância, limitando os recursos que podem ser utilizados pelo usuário “teste”:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 |

USE [master] GO ---------------------------------------------------------------------------------------------- -- "Limpeza" do Resource Governor ---------------------------------------------------------------------------------------------- ALTER RESOURCE GOVERNOR WITH (CLASSIFIER_FUNCTION=NULL) GO ALTER RESOURCE GOVERNOR RECONFIGURE GO ALTER RESOURCE GOVERNOR DISABLE GO IF (EXISTS(SELECT NULL FROM sys.resource_governor_workload_groups WHERE [name] = 'Grupo1')) DROP WORKLOAD GROUP [Grupo1] GO IF (EXISTS(SELECT NULL FROM sys.dm_resource_governor_resource_pools WHERE [name] = 'PoolA')) DROP RESOURCE POOL [PoolA] GO IF (OBJECT_ID('dbo.fncClassifica_ResourceGovernor') IS NOT NULL) DROP FUNCTION dbo.fncClassifica_ResourceGovernor GO ---------------------------------------------------------------------------------------------- -- Criação do Pool de Recursos ---------------------------------------------------------------------------------------------- CREATE RESOURCE POOL [PoolA] WITH ( MIN_CPU_PERCENT=0, MAX_CPU_PERCENT=20, CAP_CPU_PERCENT=20, MIN_MEMORY_PERCENT=0, MAX_MEMORY_PERCENT=30, AFFINITY SCHEDULER = AUTO, MIN_IOPS_PER_VOLUME=0, MAX_IOPS_PER_VOLUME=300 ) GO ---------------------------------------------------------------------------------------------- -- Criação do Workload Group ---------------------------------------------------------------------------------------------- CREATE WORKLOAD GROUP [Grupo1] WITH ( GROUP_MAX_REQUESTS=0, IMPORTANCE=LOW, REQUEST_MAX_CPU_TIME_SEC=2, REQUEST_MAX_MEMORY_GRANT_PERCENT=25, REQUEST_MEMORY_GRANT_TIMEOUT_SEC=0, MAX_DOP=1 ) USING [PoolA] GO ---------------------------------------------------------------------------------------------- -- Criação da função de classificação ---------------------------------------------------------------------------------------------- CREATE FUNCTION fncClassifica_ResourceGovernor() RETURNS SYSNAME WITH SCHEMABINDING AS BEGIN DECLARE @grp_name AS SYSNAME, @Usuario VARCHAR(200) = SUSER_NAME(), @Programa VARCHAR(200) = APP_NAME() IF (@Usuario IN ('teste', 'teste2')) SET @grp_name = 'Grupo1' ELSE IF (@Programa LIKE '%Management Studio%') SET @grp_name = 'Grupo2' RETURN @grp_name END GO ---------------------------------------------------------------------------------------------- -- Habilita o Resource Governor, aplica a função de classificação e confirma as alterações ---------------------------------------------------------------------------------------------- ALTER RESOURCE GOVERNOR WITH (CLASSIFIER_FUNCTION=dbo.fncClassifica_ResourceGovernor) GO ALTER RESOURCE GOVERNOR RECONFIGURE GO |

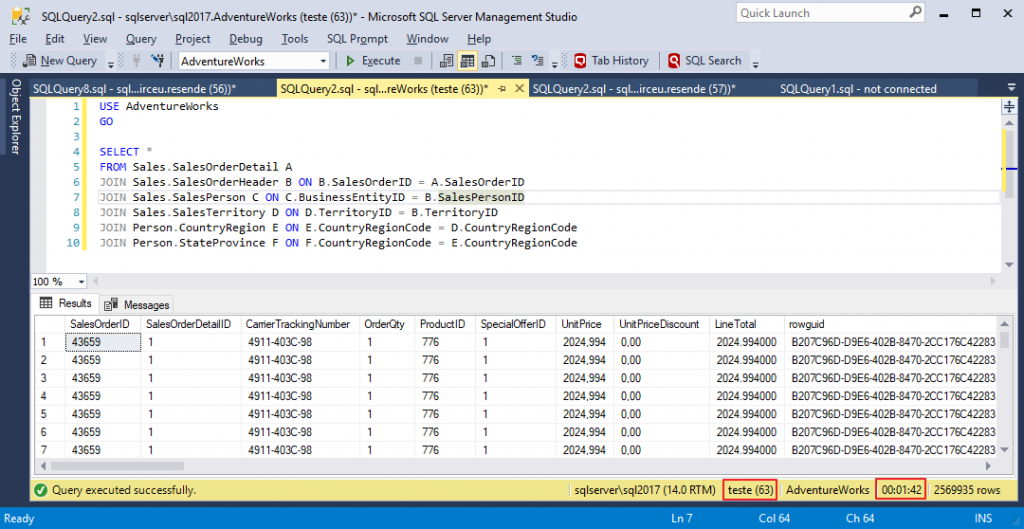

Após a criação e ativação do Resource Governor, vou executar uma consulta pesada para testar a limitação dos recursos:

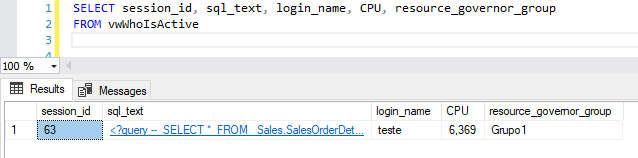

Enquanto a consulta é executada, vou olhar na Query para retornar as consultas em execução (sp_WhoIsActive sem consumir TempDB) qual o profile que está sendo utilizado para esta consulta:

Pois bem. A consulta utilizando o usuário “teste” estava utilizando o grupo de workload “Grupo” do Resource Governor, que possui limitações de IOPS, CPU e memória, conforme configurei. Vou criar o usuário “dirceu.resende” para o login sysadmin “dirceu.resende” no database AdventureWorks e liberar a permissão de IMPERSONATE nesse usuário para o usuário “teste”:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

-- Cria o usuário "dirceu.resende" USE [AdventureWorks] GO CREATE USER [dirceu.resende] FOR LOGIN [dirceu.resende] GO -- Libera permissão de IMPERSONATE no usuário "dirceu.resende" para o usuário "teste" GRANT IMPERSONATE ON USER::[dirceu.resende] TO [teste] GO -- Notem que mesmo o login "dirceu.resende" sendo sysadmin, preciso liberar a permissão de leitura para ele nos objetos envolvidos pro EXECUTE AS USER funcionar. -- Se fosse EXECUTE AS LOGIN, não precisaria, pois iria receber os privilégios de um sysadmin ALTER ROLE [db_datareader] ADD MEMBER [dirceu.resende] GO |

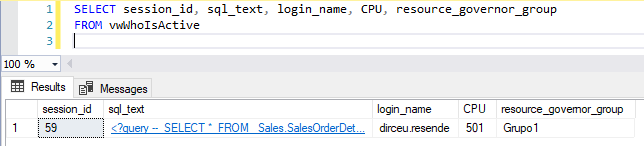

Agora vamos testar utilizar o EXECUTE AS USER para um usuário que não tenha essa limitação, como o usuário “dirceu.resende”:

Como era de se esperar, o Resource Governor não foi “enganado” pelo EXECUTE AS USER e continuou limitando o usuário “teste” mesmo disfarçado de “dirceu.resende”, uma vez que ele herda apenas os “poderes” a nível de database e não da instância. Agora, o que acontece se eu tentar executar o EXECUTE AS LOGIN ? Vamos testar!

|

1 2 |

GRANT IMPERSONATE ON LOGIN::[dirceu.resende] TO [teste] GO |

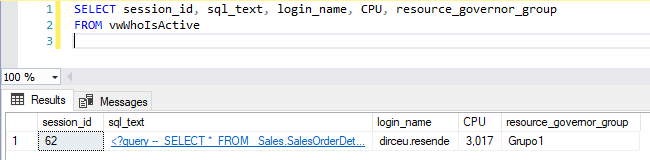

E para a minha surpresa, mesmo recebendo os “poderes” de um sysadmin, o Resource Governor continuou limitando os recursos do usuário “teste”, mesmo utilizando o EXECUTE AS LOGIN do usuário “dirceu.resende” (e sim, eu abri uma nova sessão para testar):

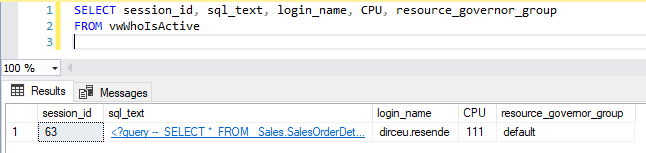

E agora, vou executar a consulta com o próprio usuário “dirceu.resende”, sem utilizar o impersonate, que irá nos mostrar que o Resource Governor agora não está limitando os recursos dessa sessão (pool default):

Referências

- https://docs.microsoft.com/pt-br/sql/t-sql/statements/execute-as-transact-sql?view=sql-server-2017

- https://docs.microsoft.com/pt-br/sql/t-sql/statements/revert-transact-sql?view=sql-server-2017

- https://www.mssqltips.com/sqlservertip/1227/granting-permission-with-the-execute-as-command-in-sql-server/

- https://docs.microsoft.com/pt-br/dotnet/framework/data/adonet/sql/customizing-permissions-with-impersonation-in-sql-server

É isso aí, pessoal!

Grande abraço e até mais!

Falando sobre segurança e LGPD o melhor é usar EXECUTE AS ou criar Usuário com Login, qual sua opinião?

Excelente matéria. Parabéns!

Cara, eu entro para ler uma matéria, ai eu acho mais legal ainda, e, não termino de ler a primeira, e fico nesse loop de tão bom que é seus posts.

Obrigado pelo feedback, Fabrício 🙂

Fico feliz que esteja gostando dos artigos e fique por dentro dos próximos que estou escrevendo.. Rs

O usuário muda, mas a máquina continua sendo a mesma, correto? Caso execute o sp_who

Sim, só muda o usuário

Olá. Qual é o procedimento para concessão desse acesso, caso eu não tenha?

Paulo, veja o tópico “Quais as permissões para utilizar o EXECUTE AS?”